Stav cloudové bezpečnosti v roce 2026: Mezery ve vyspělosti a nutnost automatizace

Alex Handy, produktový manažer společnosti Red Hat

Zabezpečení hybridního cloudu je nejen stále složitější, ale právě nyní se dostává do bodu zlomu. Zajištění bezpečnosti bylo vždy nekončícím závodem, studie State of Cloud-Native Security společnosti Red Hat však ukazuje, že řada organizací uvízla v cyklu „řízeného chaosu“. Pokud se z něj chtějí vymanit, musí opustit čistě reaktivní přístup a ukotvit svou bezpečnost v základních principech a procesech. Jen tak se může bezpečnost proměnit z limitujícího faktoru na přirozenou součást moderní IT architektury.

Realita incidentů v nativně cloudovém prostředí

Studie potvrzuje nepříjemnou skutečnost, že bezpečnostní incidenty jsou dnes všudypřítomným jevem. Až 97 % organizací zaznamenalo v uplynulém roce alespoň jeden bezpečnostní incident spojený s cloudovými technologiemi. Nejedná se přitom jen o ojedinělé sofistikované útoky, ale často o důsledek každodenních provozních chyb a nedostatků.

Nejčastější příčinou jsou nesprávné konfigurace infrastruktury a služeb, které se vyskytují u 78 % organizací a zpravidla vznikají v důsledku manuálních chyb ve složitých prostředích. Dalším významným problémem jsou známé zranitelnosti, kdy jsou úlohy nasazovány s již identifikovanými chybami v kódu, čímž se zbytečně otevírá prostor pro útoky. Přetrvávajícím rizikem zůstává také neoprávněný přístup, který často vede ke kompromitaci citlivých dat.

Dopady těchto incidentů přitom dalece přesahují provoz IT oddělení. Podle studie muselo v posledních 12 měsících 74 % organizací zpomalit nebo odložit nasazení aplikací z důvodu obav o bezpečnost. Celkem 92 % respondentů pak zaznamenalo významné negativní dopady – od prodloužení času potřebného na nápravu (52 %) přes pokles produktivity vývojářů (43 %) až po ztrátu důvěry zákazníků (32 %). Studie potvrzuje, že bezpečnost není jen položkou na checklistu, ale zásadním faktorem ovlivňujícím obchodní agilitu.

Paradox zralosti: Důvěra vs. strategie

Jedním z nejzávažnějších zjištění studie je rozpor mezi tím, jak organizace vnímají svou připravenost, a tím, jaká je skutečnost. Zatímco 56 % organizací označuje svůj přístup k bezpečnosti za vysoce proaktivní, pouze 39 % má skutečně vyspělou a jasně definovanou strategii zabezpečení cloudových prostředí. To naznačuje, že mnoho týmů sice usiluje o systematický přístup, ve skutečnosti však stále improvizuje. Přibližně 22 % organizací dokonce funguje bez jakékoli formálně definované strategie. Výsledkem je nekonzistentní implementace klíčových bezpečnostních opatření.

Mezi nejrozšířenější opatření patří správa identit a přístupů (IAM), a to přibližně se 75% adopcí, což odráží vnímání její role jako klíčové v moderní bezpečnosti. Naproti tomu podepisování kontejnerových image zajišťující integritu softwaru využívá pouze asi polovina organizací. Ochrana běhového prostředí pak zůstává implementována velmi nerovnoměrně, přičemž řada týmů se stále spoléhá spíše na výchozí nastavení než na cílené řízení bezpečnosti.

Data zároveň jasně ukazují, že vyšší úroveň vyspělosti přináší konkrétní výsledky. Organizace se správně definovanou strategií výrazně častěji nasazují pokročilá bezpečnostní opatření a vykazují až 61% důvěru v zabezpečení svého dodavatelského řetězce softwaru, zatímco u méně vyspělých organizací je tato důvěra výrazně nižší.

Měnící se investiční trendy: Automatizace a zabezpečení dodavatelského řetězce

Organizace si tyto nedostatky uvědomují a upravují své investiční priority na rok 2026 a 2027. Místo izolovaných nástrojů se pozornost přesouvá ke konsolidaci platforem a integraci bezpečnosti přímo do životního cyklu vývoje softwaru.

Klíčovým trendem je automatizace bezpečnosti v rámci DevSecOps. Více než 60 % organizací plánuje investice do automatizace v CI/CD pipeline s cílem přejít od manuálních kontrolních bodů k přístupu „security as code“, který minimalizuje lidské chyby a zvyšuje konzistenci.

Významnou prioritou je také zabezpečení dodavatelského řetězce softwaru, na které se zaměřuje 56 % organizací. V reakci na rostoucí počet útoků na dodavatelský řetězec je nezbytné důsledně ověřovat open source závislosti i kontejnerové image, prostřednictvím seznamů softwaru (SBOM, Software Bill of Materials) a ověřování původu.

Roste i důraz na ochranu běhového prostředí. Více než polovina organizací (54 %) plánuje posílit schopnosti detekce a reakce na hrozby v reálném čase, včetně útoků typu kryptojacking nebo neautorizovaného chování kontejnerů.

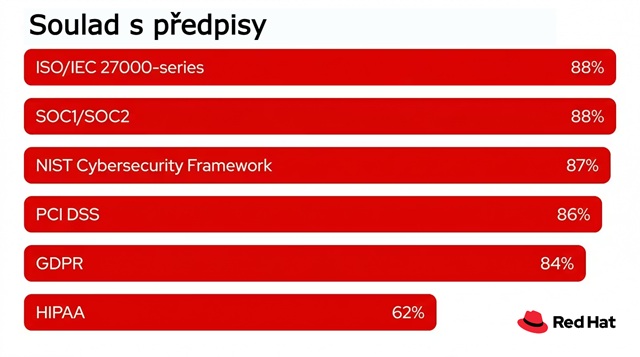

Zásadní roli hraje také regulace. Až 64 % organizací očekává, že evropský zákon o kybernetické odolnosti (CRA, Cyber Resilience Act) bude mít významný dopad na jejich investiční rozhodování v roce 2026. Bezpečnost se tak posouvá z volitelného doplňku na povinný požadavek na úrovni vrcholového managementu.

Nová hranice rizik: AI a bezpečnost cloudu

Umělá inteligence představuje v roce 2026 pro cloudová prostředí dvojsečný nástroj. Zatímco 58 % organizací uvádí, že zavádění umělé inteligence je nyní hlavním hnacím motorem jejich plánování zabezpečení, skutečná správa „nebezpečně“ zaostává za tempem implementace.

Celkem 96 % respondentů vyjadřuje obavy z využívání generativní AI v cloudových prostředích. Tyto obavy se soustředí zejména na riziko úniku citlivých dat, používání neschválených AI nástrojů (tzv. shadow AI) a integraci nedostatečně zabezpečených služeb umělé inteligence od třetích stran.

Navzdory těmto rizikům však 59 % organizací nemá definované interní zásady pro používání AI ani rámce pro její řízení. Bez jasně nastavených pravidel hrozí, že AI nástroje budou provádět změny konfigurace nebo manipulovat s kódem mimo standardní procesy, čímž mohou dále zesilovat existující rizika v oblasti identity a dodavatelského řetězce.

Doporučení pro rok 2026 založená na datech

Studie dochází k jednoznačnému závěru: tempo cloudových inovací již překonalo tradiční přístupy k bezpečnosti. Aby překonaly paradox zralosti, musí organizace přestat s ad hoc hašením požárů a přijmout strukturovaný, na platformu zaměřený přístup.

Klíčovým krokem je vytvoření formální bezpečnostní strategie, která umožní přechod od reaktivního řešení incidentů k proaktivnímu řízení rizik. Stejně důležité je zavedení ochranných opatření a automatizace - bezpečnost musí být standardní součástí platformy, kterou zajišťují týmy DevOps nebo platformové inženýrství, aby bylo možné škálovat bez zbytečných překážek pro vývojáře.

Zásadní roli hraje také důraz na integritu dodavatelského řetězce, včetně povinného podepisování kontejnerových image a systematického skenování závislostí. Jak poznamenal jeden z respondentů, zatímco všichni používají open source, „téměř nikdo neskenuje ani nepodepisuje své závislosti“. Být výjimkou je pro odolnost zásadní.

Organizace by měly rovněž uzavřít smyčku zpětné vazby, tedy propojit data z provozního monitoringu a bezpečnosti, aby bylo možné efektivně vracet poznatky z provozu zpět do vývoje a prioritizovat kritické opravy. Současně je nezbytné okamžitě zavést řízení využívání umělé inteligence. Organizace si nemohou dovolit čekat na vnější regulace. Musí okamžitě sestavit mezioborové týmy, které vypracují pokyny pro přijatelné využívání AI a nakládání s daty.

V roce 2026 již bezpečnost nepředstavuje pouhý doplněk, ale základní stavební prvek cloudové architektury. Úspěšné budou ty organizace, které ji dokážou vnímat jako klíčový faktor obchodní agility, nikoli pouze jako nákladovou položku. Pro získání více informací o trendech zabezpečení hybridního cloudu si přečtěte celou studii. (26.3.2026)

Štítky:

Stav cloudové bezpečnosti v roce 2026 | Red Hat | Mezery ve vyspělosti cloudu | nutnost automatizace cloudu